가. 하드코딩된 중요정보 노출 취약점이란?

1. 하드코딩된 중요정보

- 하드코딩이란 소스코드 내에 데이터를 직접 입력해서 저장하는 경우를 말한다.

- 중요정보(관리자 계정, 암호화키 등)가 소스코드 내에 하드코딩될 경우 2차 피해가 발생할 수 있다.

- 안드로이드 앱은 디컴파일을 통한 소스코드 확인이 가능하므로 하드코딩된 중요정보를 꼭 삭제하여야 한다.

2. 진단 방법 및 순서

- 예전에는 APK파일을 디컴파일/리패키징한 후 *classes.dex 파일을 컨버팅(변환)해야했다.

*classes.dex : Android 런타임에서 실행되는 코드가 포함 되어 있는 파일. 즉, 바이너리 파일이며 기계어로 이루어짐.

- 최근에는 자동 디컴파일 도구가 존재하므로 이런 번거로운 과정을 거치지 않아도 된다.

과거 : 앱의 apk 파일 추출 → apk 파일 디컴파일 → 리패키징 → classes.dex 파일 컨버팅 → 디컴파일러를 통해 소스코드 확인.

근대 : 앱의 apk 파일 추출 → 자바 디컴파일러를 통해 소스코드 확인.

3. 대응 방법

- 중요정보가 소스코드내에 문구, 주석, 변수 값 등의 형식으로 하드코딩되어 있지 않도록 제거한다.

- 개발기에서 사용한 계정, 암호화 키값 등이 배포할때에는 제거되도록 주의를 기울여 개발 및 배포한다.

- 중요정보가 소스코드 내에서 사용되어야 한다면, 아래와 같은 안전한 암호화 기법을 사용해 보호한다.

| 분류 | 미국(NIST) | 일본(CRYPTREC) | 유럽(ECRYPT) | 국내 |

| 대칭키 암호 알고리즘 | AES-128/192/256 3TDEA |

AES-128/192/256 Camellia-128/192/256 |

AES-128/192/256 Camellia-128/192/256 Serpent-128/192/256 |

SEED HIGHT ARIA-128/192/256 LEA-128/192/256 |

| 공개키 암호 알고리즘 (메시지 암·복호화) |

RSA (사용 권고하는 키길이 확인 필요) |

RSAS-OAEP | RSAS-OAEP | RSAES |

| 일방향 암호 알고리즘 | SHA-224/256/384/512 | SHA-256/384/512 | SHA-224/256/384/512 Whirlpool |

SHA-224/256/384/512 |

출처 : 개인정보의 안정성 확보조치 기준 해설서, KISA, 2020.12.

나. 실습을 위한 사전 준비

1. 분석 대상 앱 설치

- 실습을 위해 DIVA 앱을 설치한다.

※ DIVA 앱이 설치되어있지 않은 사람은 아래의 글을 참고하여 앱을 설치하길 바란다.

안드로이드 DIVA 설치 및 실행방법 정리

1. 안드로이드 DIVA 란? - 안드로이드(Android, AOS)에서 사용하는 애플리케이션(Application, App)에 대해 취약점 진단을 실습할 수 있는 환경을 제공한다. - 2016년 이후 업데이트가 중단되었다. 2. 실습할

hagsig.tistory.com

2. 디컴파일 도구 다운로드

- Android Dex 및 Apk 파일에서 Java 소스코드를 확인하기 위해서는 디컴파일 도구가 필요하다.

- 디컴파일러는 여러가지가 있지만 본글에서는 JD-GUI와 JADX를 다루겠다.

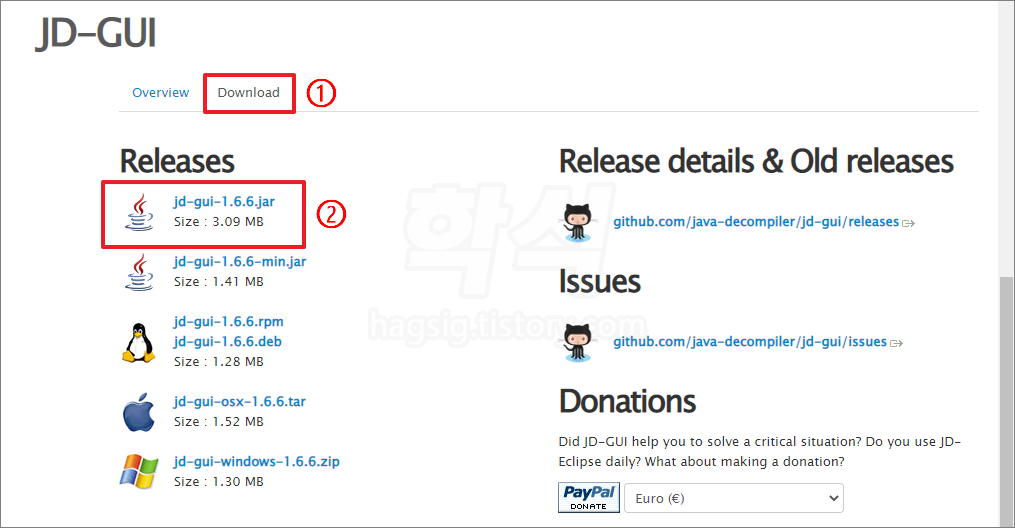

2.1. JD-GUI 다운로드

- 아래의 사이트에 접속하여 jd-gui-x.x.x.jar 파일을 다운로드한다.

http://java-decompiler.github.io/

Java Decompiler

The “Java Decompiler project” aims to develop tools in order to decompile and analyze Java 5 “byte code” and the later versions. JD-GUI is a standalone graphical utility that displays Java source codes of “.class” files. You can browse the reco

java-decompiler.github.io

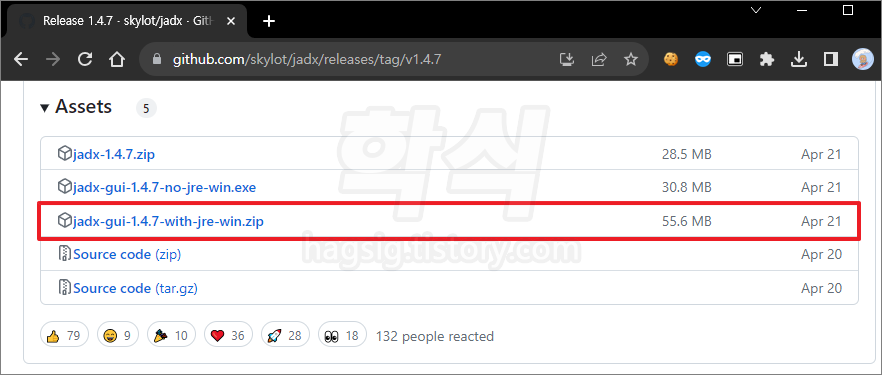

2.2. JADX 다운로드

- 아래의 링크에 접속하여 jadx-gui-x.x.x-with-jre-win.zip 파일을 다운로드한 뒤, 압축을 해제한다.

https://github.com/skylot/jadx/releases/tag/v1.4.7

Release 1.4.7 · skylot/jadx

Features [core] Inline lambdas by instance field (#1800) [plugins] Allow to load classes using input stream or byte array in jadx-input plugin (#1457) Bug Fixes [core] Restore missing type param...

github.com

다. DIVA 앱을 통한 실습 진행

- DIVA앱에는 하드코딩된 중요정보 노출을 실습할 수 있는 메뉴가 *2개 있다.

*DVIA 하드코딩 중요정보 노출 실습 메뉴 : '2.HARDCODING ISSUES - PART 1', '12.HARDCODING ISSUES - PART 2'

- 본 글에서는 '2.HARDCODING ISSUES - PART 1' 메뉴를 통해 실습을 진행할 것이다.

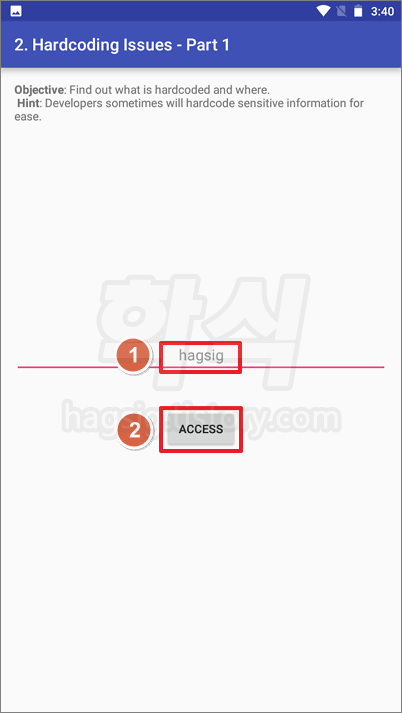

1. DIVA 앱 실행

- DIVA 앱 실행 → '2.HARDCODING ISSUES - PART 1' 메뉴 클릭 → 문자 입력 → 'ACCESS' 버튼 탭

- "Access denied! See you in hell :D"이라는 문구가 적힌 *토스트 알림이 출력되며 오류가 발생한다.

*토스트(Toast) : 안드로이드에서 사용하는 팝업 메시지 알림 창.

- 본 실습에서는 소스코드내에 하드코딩된 인증값을 확인하여 인증을 성공하도록 할 것이다.

2. 진단 대상 앱 apk 파일 추출

- 아래의 링크를 참고하여 DIVA 앱으로부터 apk 파일을 추출한다.

안드로이드 앱(app)으로부터 apk 파일 추출 방법 정리

안드로이드 앱(app)으로부터 apk 파일 추출 방법 정리

1. apk 파일이란? - 안드로이드(Android) OS에 애플리케이션(Application, App)을 설치할 수 있는 파일이다. - 윈도우 OS의 설치파일(exe, msi)같은거라 생각하면 쉽다. 2. apk 파일을 추출해야하는 이유 - 취약

hagsig.tistory.com

3. 하드코딩된 정보 확인

- APK 파일 또는 Dex2jar를 통해 생성된 classes-dex2jar.jar 파일을 디컴파일러를 통해 연다.

- "jakhar.aseem.diva"를 클릭하면 DIVA의 소스코드를 확인할 수 있다.

- 내비게이션 → 텍스트 검색 또는 "Ctrl + Shift + F" 단축키 클릭

- 검색 옵션 선택 → 위에서 출력된 토스트 문구 " Access denied! See you in hell :D" 입력 → 보고 싶은 아이템 더블클릭

- 소스코드를 분석해 보니 입력된 값이 "vendorsecretkey"일 경우 오류가 발생하지 않는 것을 알 수 있다.

- DIVA 앱에서 "vendorsecretkey"를 입력하면 "Access granted! See you on the other side :)"이라는 성공 문구가 출력된다.

'Mobile App 취약점 진단 · 모의해킹 > AOS App 취약점 진단 · 모의해킹' 카테고리의 다른 글

| [AOS 취약점 진단] 05강 - 하드코딩된 중요정보 확인(실습 3) (0) | 2023.11.18 |

|---|---|

| [AOS 취약점 진단] 05강 - 하드코딩된 중요정보 확인(실습 2) (0) | 2023.11.18 |

| [AOS 취약점 진단] 04강 - 진단 대상 앱 설치 (0) | 2023.11.12 |

| [AOS 취약점 진단] 03강 - 가상머신(에뮬레이터) 설치 및 환경설정 (0) | 2023.11.12 |

| [AOS 취약점 진단] 02강 - 루팅 종류와 방법 (0) | 2023.11.12 |