가. BetaBank 설치 및 실행

1. BetaBank 이란?

- 베타뱅크란 C/S App 취약점 진단 · 모의해킹을 연습할 수 있는 가상환경이다.

2. BetaBank 설치 및 실행 방법

- 아래의 게시글을 참고하여 'BetaBank'를 설치 및 실행한다.

[CS App 취약점 진단 · 모의해킹] - BetaFast · Bank 설치 및 실행 방법 정리

BetaFast · Bank 설치 및 실행 방법 정리

가. Docker Desktop 설치 및 실행1. Docker Desktop 이란?- Windows와 macOS에서 Docker 환경을 쉽게 구축하고 관리할 수 있도록 도와주는 애플리케이션이다. 2. Docker Desktop 다운로드- 아래의 사이트에 접속하여

hagsig.tistory.com

나. 취약 포인트 탐색

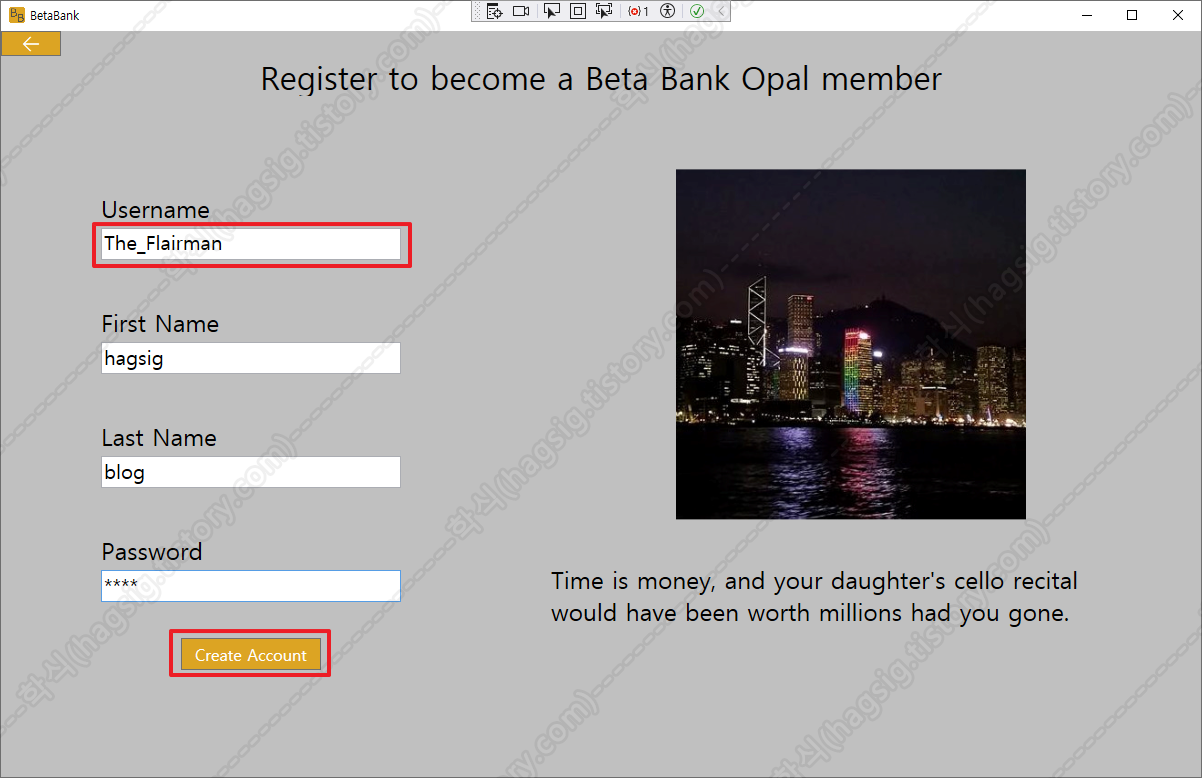

1. 계정 생성 후 로그인

- 'Create Account' 버튼을 클릭하여 "The_Flairman"이라는 계정을 만든 뒤 로그인 한다.

2. 이체 버튼 활성화

- 아래의 게시글을 참고하여 'withdraw' 버튼을 활성화한다.

[CS App 취약점 진단 · 모의해킹] - BetaFast 풀이 - 권한 우회 취약점(관리자 전용 히든 메뉴 접근)

BetaFast 풀이 - 권한 우회 취약점(관리자 전용 히든 메뉴 접근)

가. BetaFast 설치 및 실행1. BetaFast 이란?- C/S App 취약점 진단 · 모의해킹을 연습할 수 있는 가상환경이다. 2. BetaFast 설치 및 실행 방법- 아래의 게시글을 참고하여 'BetaFast'를 설치 및 실행한다.[CS Ap

hagsig.tistory.com

- 임의의 숫자를 입력한뒤 'withdraw' 버튼을 클릭한다.

3. 패킷 분석

- 'withdraw' 버튼 클릭 시, 사용자 이름 The_Flairman으로 SQL이 서버 측으로 전송되는 것을 확인할 수 있다.

나. HxD 설치

1. HxD 이란?

- 파일, 디스크, 메모리 등을 16진수(헥스) 형식으로 직접 편집할 수 있는 무료 도구이다.

2. HxD 다운로드 및 설치

- 아래의 사이트에 접속하여 "HxDPortableSetup.exe"파일을 다운로드한 뒤 설치한다.

https://mh-nexus.de/en/downloads.php?product=HxD20

Downloads | mh-nexus

Downloads I am looking for new translators, if you want to help, here is a list of unmaintained translations. Note: Starting with HxD 2.3, the portable edition is available as separate setup program, and can be run with minimal privileges (no admin rights

mh-nexus.de

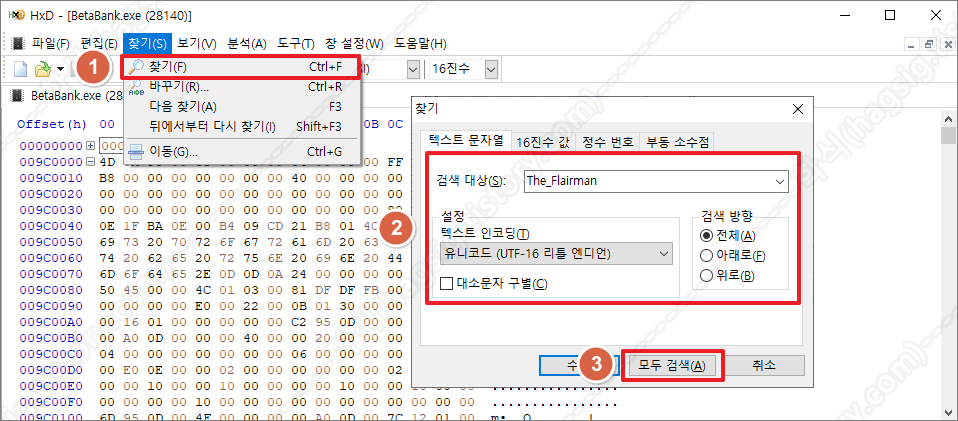

라. 메모리 변조

1. 라이브 메모리 호출

- '도구' → '메인 메모리 열기' → 'BetaBank.exe' 프로세스 선택

- '찾기' → '찾기' → 검색대상 : "The_Flairman" → 텍스트 인코딩 : "유니코드 (UTF-16 리틀 엔디언)" → 검색 방향 : "전체" → '모두 검색' 클릭

2. 라이브 메모리 변조

- 검색된 "The_Flairman"모두 "The_chairman"으로 수정한다.

※ 기존과 동일한 형식을 유지하며 동일한 글자수 내로 수정해야 한다. 그렇지 않게 수정했을 경우 오류가 발생한다.

- '파일' → '저장' → '예' 클릭

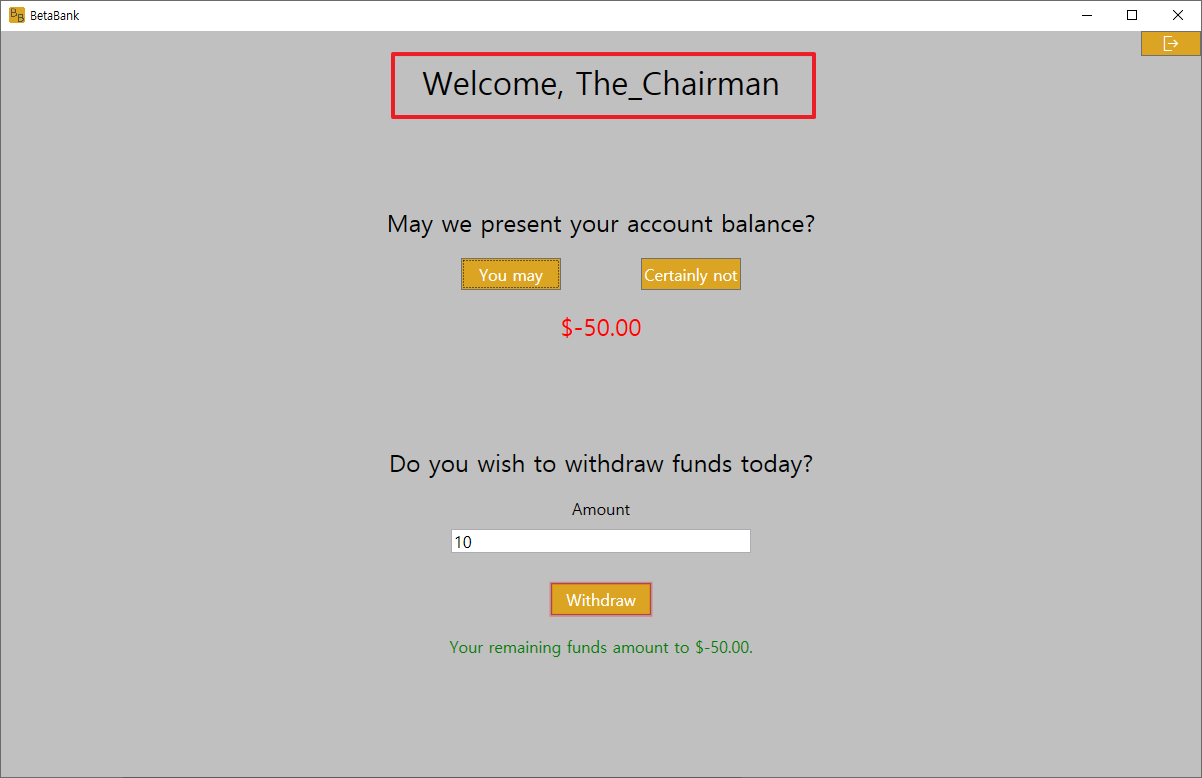

3. 변조 내용 반영 확인

- BetaBank를 최대화한 뒤 원래 상태로 되돌리면 변조된 메모리 내용이 반영되어 "Welcome, The_Flairman"이 " Welcome, The_Chairman"으로 변경된 것을 확인할 수 있다.

- 실제로 'withdraw' 버튼 클릭 시 "The_Flairman" 계정이 아닌 "The_Chairman"으로 요청되는 것을 확인할 수 있다.

'CS App 취약점 진단 · 모의해킹' 카테고리의 다른 글

| [CodeEngn] RCE_Basic L01 문제풀이 (0) | 2025.02.03 |

|---|---|

| BetaBank 풀이 - 메모리 내 중요정보 평문노출 취약점 (0) | 2024.11.14 |

| BetaBank 풀이 - 어셈블리 변조 취약점(무결성 검증) (0) | 2024.11.12 |

| BetaFast 풀이 - 중요정보 평문저장 취약점(로컬 저장소) (0) | 2024.11.10 |

| BetaBank 풀이 - 패킷 변조 취약점(SQL Injection) (0) | 2024.11.07 |